Di publish pada 24 May 2025

CVE-2024-30038: Analisis Lengkap Kerentanan Win32k dan Cara Mengatasinya

Pada Mei 2024, Microsoft merilis informasi tentang kerentanan keamanan baru yang cukup serius, yaitu CVE-2024-30038. Kerentanan ini ditemukan dalam komponen Win32k di sistem operasi Windows dan dikategorikan sebagai Elevation of Privilege Vulnerability. Artinya, jika dieksploitasi, celah ini dapat memungkinkan penyerang untuk meningkatkan hak akses mereka dari pengguna biasa menjadi administrator sistem.

Dengan tingkat keparahan yang cukup tinggi, CVE-2024-30038 menjadi ancaman serius bagi pengguna Windows di seluruh dunia. Artikel ini akan membahas secara mendalam tentang detail kerentanan, dampak yang ditimbulkan, sistem yang terpengaruh, serta langkah-langkah yang perlu diambil untuk mengatasinya.

Apa Itu CVE-2024-30038?

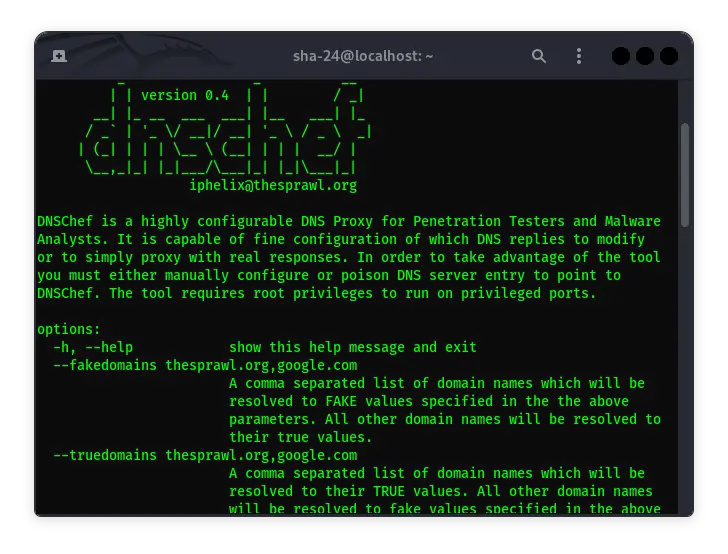

CVE-2024-30038 adalah kerentanan yang memengaruhi komponen Win32k dalam sistem operasi Windows. Win32k adalah salah satu komponen utama yang mengatur antarmuka pengguna, termasuk operasi seperti manajemen jendela, input dari mouse dan keyboard, serta elemen grafis lainnya.

Kerentanan ini memungkinkan penyerang lokal yang telah memiliki hak akses terbatas untuk mengeksploitasi kelemahan di dalam Win32k dan meningkatkan hak aksesnya menjadi SYSTEM atau Administrator. Ini berarti penyerang dapat mengambil kendali penuh atas sistem, menjalankan kode berbahaya, dan mengakses data sensitif.

Jenis Kerentanan

CVE-2024-30038 diklasifikasikan sebagai Elevation of Privilege (EoP), yang berarti bahwa eksploitasi kerentanan ini tidak memungkinkan penyerang masuk ke sistem secara langsung, tetapi memberikan kemampuan untuk meningkatkan hak akses setelah mendapatkan pijakan di sistem.

Skor CVSS

Microsoft dan National Vulnerability Database (NVD) memberikan skor CVSS (Common Vulnerability Scoring System) untuk CVE-2024-30038 sebesar 7.8 (High).

- Attack Vector: Local (AV:L)

- Attack Complexity: Low (AC:L)

- Privileges Required: Low (PR:L)

- User Interaction: None (UI:N)

- Scope: Unchanged (S:U)

- Confidentiality: High (C:H)

- Integrity: High (I:H)

- Availability: High (A:H)

Skor ini menunjukkan bahwa eksploitasi cukup mudah dilakukan jika penyerang sudah memiliki akses lokal ke sistem.

Bagaimana CVE-2024-30038 Dapat Dieksploitasi?

Kerentanan ini muncul karena kesalahan dalam cara komponen Win32k menangani permintaan memori tertentu. Penyerang dapat membuat kondisi balapan (race condition) atau memanfaatkan kesalahan dalam pengelolaan memori untuk mengeksekusi kode arbitrer dengan hak akses tinggi.

Skenario Eksploitasi

- Penyerang mendapatkan akses ke sistem dengan kredensial pengguna biasa (misalnya melalui serangan phishing atau pencurian kredensial).

- Penyerang menjalankan skrip eksploitasi yang memanipulasi komponen Win32k untuk mendapatkan akses ke memori kernel.

- Jika eksploitasi berhasil, penyerang dapat meningkatkan hak akses menjadi SYSTEM dan mengambil kendali penuh atas sistem.

- Setelah mendapatkan akses administratif, penyerang dapat:

- Menginstal perangkat lunak berbahaya (malware).

- Menghapus atau memodifikasi file sistem.

- Membuka akses jaringan untuk serangan lebih lanjut.

- Mencuri data sensitif.

Dampak dari CVE-2024-30038

Kerentanan ini berpotensi menimbulkan dampak serius bagi individu, perusahaan, dan organisasi. Beberapa dampak utama meliputi:

1. Pengambilalihan Sistem

Jika eksploitasi berhasil, penyerang dapat memperoleh kontrol penuh atas sistem yang terinfeksi. Ini memungkinkan mereka untuk mengubah konfigurasi sistem, menambahkan akun pengguna baru, atau menanam backdoor untuk akses di masa depan.

2. Pencurian Data

Setelah mendapatkan akses administratif, penyerang dapat menyalin atau mencuri data sensitif seperti:

- Informasi login pengguna

- Data kartu kredit

- Dokumen rahasia perusahaan

3. Penyebaran Malware

Penyerang dapat menggunakan akses administratif untuk menginstal malware di sistem yang terinfeksi. Malware ini kemudian bisa digunakan untuk:

- Menciptakan botnet

- Menambang cryptocurrency

- Menjalankan ransomware

4. Penghentian Layanan (DoS)

Penyerang dapat membuat sistem menjadi tidak stabil atau bahkan menyebabkan crash berulang untuk mengganggu operasi normal.

Sistem yang Terpengaruh

Kerentanan CVE-2024-30038 dilaporkan memengaruhi berbagai versi Windows, termasuk:

- Windows 10 (versi 1507 hingga versi terbaru sebelum patch)

- Windows 11 (semua versi sebelum pembaruan Mei 2024)

- Windows Server 2016, 2019, dan 2022

Langkah Pencegahan dan Mitigasi

Untuk melindungi sistem dari eksploitasi CVE-2024-30038, berikut adalah langkah-langkah yang disarankan:

1. Lakukan Pembaruan Sistem Secara Teratur

Microsoft telah merilis patch untuk CVE-2024-30038 dalam pembaruan keamanan bulan Mei 2024. Pastikan Anda memperbarui sistem operasi ke versi terbaru melalui Windows Update.

2. Batasi Hak Akses Pengguna

Gunakan prinsip least privilege dengan hanya memberikan hak akses minimum yang dibutuhkan pengguna untuk menjalankan tugas mereka. Ini akan memperkecil peluang penyerang mendapatkan pijakan di sistem.

3. Gunakan Endpoint Protection

Instal perangkat lunak keamanan (antivirus dan antimalware) yang terupdate untuk mendeteksi dan mencegah upaya eksploitasi kerentanan.

4. Pantau Aktivitas Sistem

Pantau log aktivitas sistem untuk mencari indikasi adanya aktivitas mencurigakan atau tidak biasa yang mungkin merupakan tanda awal dari eksploitasi.

5. Segmentasi Jaringan

Batasi akses antar sistem dengan melakukan segmentasi jaringan. Jika satu sistem terinfeksi, segmentasi dapat mencegah penyebaran eksploitasi ke sistem lain.

Proses Pemulihan Jika Terkena Eksploitasi

Jika sistem sudah terinfeksi akibat eksploitasi CVE-2024-30038, berikut adalah langkah-langkah untuk melakukan pemulihan:

- Isolasi Sistem: Putuskan koneksi dari jaringan untuk mencegah penyebaran lebih lanjut.

- Identifikasi dan Hapus Malware: Lakukan pemindaian menyeluruh menggunakan perangkat lunak keamanan untuk menghapus malware atau backdoor.

- Perbaiki dan Perbarui Sistem: Pasang pembaruan terbaru dari Microsoft untuk menutup celah keamanan.

- Ganti Kredensial: Ubah semua kata sandi sistem, termasuk akun administrator.

- Audit Keamanan: Lakukan audit keamanan menyeluruh untuk memastikan tidak ada kerentanan lain yang tersisa.

Kesimpulan

CVE-2024-30038 adalah kerentanan serius dalam komponen Win32k yang memungkinkan penyerang untuk meningkatkan hak akses di sistem Windows. Dengan skor CVSS tinggi dan potensi dampak yang signifikan, penting bagi pengguna dan administrator sistem untuk segera mengambil tindakan mitigasi dengan memperbarui sistem dan meningkatkan pengawasan keamanan. Dengan mengikuti langkah-langkah pencegahan di atas, Anda dapat melindungi sistem dari eksploitasi dan menjaga keamanan data serta integritas sistem operasi.