Di publish pada 24 May 2025

CVE-2024-30085: Kerentanan Privilege Escalation pada Windows Cloud Files Mini Filter Driver

Pada tahun 2024, sebuah kerentanan keamanan kritis yang teridentifikasi sebagai CVE-2024-30085 ditemukan dalam sistem operasi Windows. Kerentanan ini memungkinkan penyerang untuk meningkatkan hak akses mereka hingga ke tingkat SYSTEM, yang berarti mereka dapat mengambil kendali penuh atas sistem yang terinfeksi. Masalah ini terletak pada komponen Windows Cloud Files Mini Filter Driver (cldflt.sys), yang digunakan dalam operasi file berbasis cloud, seperti OneDrive dan layanan penyimpanan lainnya.

Kerentanan ini menarik perhatian para peneliti keamanan karena potensi dampaknya yang besar, terutama dalam lingkungan korporat dan sistem yang digunakan secara luas oleh pengguna individu. Artikel ini akan membahas secara mendalam tentang CVE-2024-30085, mulai dari latar belakang teknis, mekanisme eksploitasi, dampak, hingga langkah-langkah mitigasi yang dapat dilakukan untuk mencegah serangan.

Apa Itu CVE-2024-30085?

CVE-2024-30085 adalah sebuah kerentanan dalam driver Windows Cloud Files Mini Filter (cldflt.sys) yang memungkinkan penyerang lokal untuk melakukan privilege escalation (peningkatan hak akses) hingga ke tingkat tertinggi dalam sistem, yaitu SYSTEM. Ketika seorang penyerang berhasil mengeksploitasi kerentanan ini, mereka dapat:

- Menjalankan kode berbahaya dengan hak administratif penuh.

- Mengubah atau menghapus file sistem.

- Menginstal program tambahan tanpa izin pengguna.

- Membuat akun pengguna baru dengan hak administratif.

Kerentanan ini disebabkan oleh validasi data yang tidak memadai pada proses penanganan reparse points dalam operasi file. Reparse points adalah fitur pada sistem file NTFS yang memungkinkan pengalihan operasi file ke lokasi atau mekanisme yang berbeda, misalnya untuk tujuan sinkronisasi cloud atau simbolik link (symlink).

Latar Belakang Teknis

Cloud Files Mini Filter Driver (cldflt.sys) adalah driver Windows yang digunakan untuk mengelola file di lingkungan penyimpanan cloud, seperti OneDrive atau SharePoint . Driver ini memungkinkan pengguna untuk mengakses file cloud tanpa harus mengunduh seluruh konten terlebih dahulu.

Bagaimana Reparse Points Bekerja

- Reparse points adalah mekanisme dalam sistem file NTFS yang memungkinkan file atau direktori untuk dikaitkan dengan metadata tambahan.

- Ketika pengguna atau aplikasi mengakses file yang memiliki reparse point, sistem akan meneruskan operasi tersebut ke handler yang sesuai, seperti OneDrive atau layanan cloud lainnya.

- Jika validasi data pada reparse point tidak memadai, penyerang dapat memanipulasi metadata ini untuk menulis ke memori kernel atau mengubah struktur objek sistem.

Masalah pada CVE-2024-30085

Masalah utama pada CVE-2024-30085 terletak pada validasi input data yang tidak memadai di driver cldflt.sys.

- Penyerang dapat membuat reparse point khusus yang memicu buffer overflow (kelebihan kapasitas buffer) di heap memori kernel.

- Buffer overflow ini memungkinkan penyerang untuk menimpa struktur data di memori dan mengeksekusi kode berbahaya dengan hak akses kernel.

- Penyerang kemudian dapat memanipulasi objek di memori kernel untuk meningkatkan hak akses hingga ke tingkat SYSTEM.

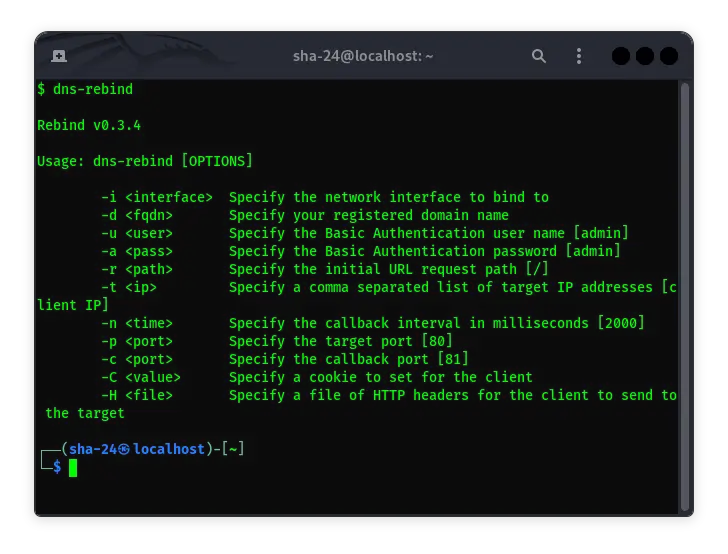

Mekanisme Eksploitasi

Berikut adalah langkah-langkah teknis yang memungkinkan eksploitasi CVE-2024-30085:

- Membuat Reparse Point Khusus

- Penyerang membuat file atau direktori dengan reparse point khusus.

- Metadata pada reparse point ini dikonfigurasi sedemikian rupa untuk memanipulasi operasi di tingkat kernel.

- Memicu Buffer Overflow

- Ketika sistem mencoba memproses reparse point tersebut, driver

cldflt.sysgagal melakukan validasi panjang data dengan benar. - Hal ini menyebabkan penulisan data berlebih di buffer heap, yang kemudian menimpa struktur objek kernel yang berdekatan.

- Mengontrol Objek Kernel

- Dengan memanipulasi objek kernel, penyerang dapat mendapatkan referensi ke struktur data penting di sistem operasi.

- Penyerang dapat memalsukan objek keamanan atau memanipulasi tabel handle proses (ALPC) untuk meningkatkan hak akses.

- Meningkatkan Hak Akses ke SYSTEM

- Setelah kontrol kernel diperoleh, penyerang dapat meningkatkan hak akses dari pengguna biasa ke SYSTEM.

- Pada titik ini, penyerang memiliki kendali penuh atas sistem, termasuk kemampuan untuk memodifikasi sistem dan menginstal perangkat lunak berbahaya.

Dampak dan Risiko

CVE-2024-30085 memiliki dampak yang signifikan, terutama pada lingkungan perusahaan dan sistem yang terhubung ke jaringan. Beberapa risiko utama meliputi:

Pengambilalihan Sistem Penuh

- Penyerang dapat mendapatkan akses administratif penuh ke sistem yang terinfeksi.

- Ini mencakup kemampuan untuk menghapus file sistem, menginstal perangkat lunak tambahan, dan memodifikasi konfigurasi sistem.

Pencurian Data

- Penyerang dapat mengakses file sensitif, kredensial pengguna, dan informasi pribadi lainnya.

- Data yang dicuri dapat digunakan untuk serangan lebih lanjut, seperti phishing atau rekayasa sosial.

Penyebaran Malware

- Setelah mendapatkan hak akses tinggi, penyerang dapat menyebarkan malware ke seluruh jaringan internal.

- Ini mencakup ransomware, spyware, atau trojan yang dapat menyebabkan kerugian finansial dan reputasi.

Sistem yang Terpengaruh

Kerentanan ini telah dikonfirmasi berdampak pada:

- Windows 11 versi 23H2

- Versi Windows Server yang menggunakan driver

cldflt.sys

Cara Melindungi Sistem dari CVE-2024-30085

Untuk mencegah eksploitasi CVE-2024-30085, berikut adalah beberapa langkah mitigasi yang disarankan:

1. Instal Pembaruan Keamanan

Microsoft telah merilis pembaruan keamanan yang mengatasi CVE-2024-30085 dalam Patch Tuesday Juni 2024.

- Segera perbarui sistem melalui Windows Update atau Microsoft Update Catalog.

- Setelah pembaruan diinstal, driver

cldflt.sysakan memperbaiki proses validasi data untuk mencegah buffer overflow.

2. Batasi Hak Akses Pengguna

- Batasi hak administratif hanya untuk akun yang benar-benar diperlukan.

- Gunakan akun dengan hak terbatas untuk operasi sehari-hari guna mengurangi risiko eksploitasi.

3. Nonaktifkan Fitur Cloud Jika Tidak Diperlukan

Jika fitur penyimpanan cloud seperti OneDrive tidak digunakan, pertimbangkan untuk menonaktifkannya untuk mengurangi vektor serangan.

4. Gunakan Endpoint Protection

Gunakan solusi keamanan seperti Windows Defender atau perangkat lunak keamanan pihak ketiga untuk mendeteksi dan memblokir eksploitasi berbasis kernel.

5. Audit dan Monitoring

- Pantau aktivitas sistem dan proses secara aktif untuk mendeteksi anomali atau percobaan eksploitasi.

- Gunakan alat deteksi intrusi (IDS) dan pencegahan intrusi (IPS) untuk memblokir eksploitasi secara real-time.

Kesimpulan

CVE-2024-30085 adalah kerentanan kritis yang memungkinkan penyerang untuk mendapatkan hak akses tinggi di sistem Windows melalui eksploitasi buffer overflow pada driver cldflt.sys. Dengan memahami mekanisme eksploitasi dan menerapkan langkah-langkah mitigasi yang tepat, pengguna dan administrator sistem dapat melindungi sistem mereka dari potensi serangan. Segera lakukan pembaruan keamanan dan ikuti praktik keamanan terbaik untuk mencegah dampak dari kerentanan ini.