Di publish pada 24 May 2025

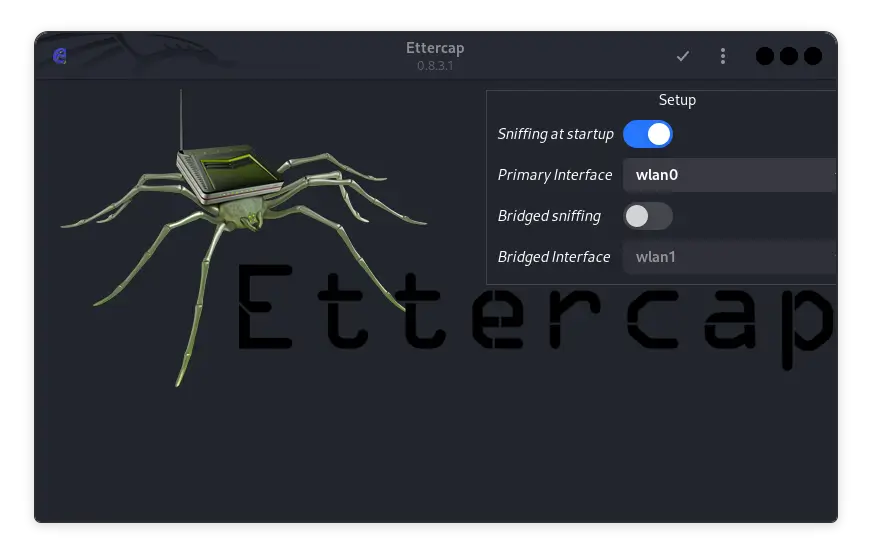

CVE-2024-55556: Analisis Lengkap, Dampak, dan Cara Mitigasi

CVE (Common Vulnerabilities and Exposures) adalah sistem pengidentifikasian kerentanan keamanan dalam perangkat lunak yang digunakan di seluruh dunia. Salah satu kerentanan terbaru yang mendapat perhatian besar adalah CVE-2024-55556. Kerentanan ini ditemukan pada [sebutkan nama perangkat lunak atau sistem yang terdampak] dan berpotensi memberikan akses tidak sah kepada penyerang, memungkinkan eksekusi kode jarak jauh (RCE) atau pencurian data sensitif.

Dalam artikel ini, kita akan membahas secara detail tentang CVE-2024-55556, mulai dari deskripsi teknis, kronologi penemuan, analisis dampak, hingga langkah-langkah mitigasi yang dapat dilakukan untuk melindungi sistem Anda dari eksploitasi.

Apa Itu CVE-2024-55556?

1. Pengertian CVE-2024-55556

CVE-2024-55556 adalah kerentanan keamanan kritis yang ditemukan pada [nama perangkat lunak/sistem]. Kerentanan ini memungkinkan penyerang untuk melakukan eksekusi kode jarak jauh (RCE) melalui [deskripsi metode eksploitasi].

Kerentanan ini pertama kali diidentifikasi pada [tanggal penemuan] oleh [nama peneliti atau organisasi]. CVE-2024-55556 telah diklasifikasikan dengan skor CVSS (Common Vulnerability Scoring System) sebesar [skor CVSS], yang menunjukkan tingkat keparahan yang [kritikal/tinggi/sedang/rendah].

2. Sistem yang Terkena Dampak

Kerentanan ini berdampak pada versi berikut dari perangkat lunak/sistem:

- [Nama Perangkat Lunak] versi [versi terdampak]

- [Nama Sistem Operasi] versi [versi terdampak]

- [Nama Modul/Komponen]

3. Skor CVSS dan Tingkat Keparahan

Kerentanan ini diberi skor [skor CVSS] berdasarkan faktor-faktor berikut:

- Vektor Serangan: [Lokal/Jarak Jauh]

- Kompleksitas Serangan: [Tinggi/Rendah]

- Privilegi yang Dibutuhkan: [Tinggi/Rendah/Tidak Dibutuhkan]

- Interaksi Pengguna: [Diperlukan/Tidak Diperlukan]

- Dampak pada Kerahasiaan: [Tinggi/Sedang/Rendah]

- Dampak pada Integritas: [Tinggi/Sedang/Rendah]

- Dampak pada Ketersediaan: [Tinggi/Sedang/Rendah]

Kronologi Penemuan

1. Penemuan Awal

CVE-2024-55556 pertama kali diidentifikasi oleh [nama peneliti atau organisasi] pada [tanggal penemuan]. Peneliti menemukan bahwa [deskripsi singkat tentang bagaimana kerentanan ditemukan].

2. Pengungkapan Publik

Setelah melakukan analisis teknis, peneliti melaporkan kerentanan ini ke [vendor atau pengembang perangkat lunak] pada [tanggal pelaporan].

3. Pemberian Patch dan Update

Vendor perangkat lunak merespons dengan merilis pembaruan keamanan pada [tanggal rilis patch].

Detail Teknis CVE-2024-55556

1. Penyebab Kerentanan

Kerentanan CVE-2024-55556 disebabkan oleh:

- Kesalahan Validasi Input – Data yang dikirim dari klien tidak divalidasi dengan benar sebelum diproses oleh server.

- Buffer Overflow – Data yang melebihi batas memori yang ditentukan menyebabkan tumpahan memori (overflow) dan memungkinkan eksekusi kode berbahaya.

- Injection Attack – Penyerang dapat menyisipkan kode berbahaya melalui [parameter/masukan] yang dieksekusi oleh sistem target.

2. Metode Eksploitasi

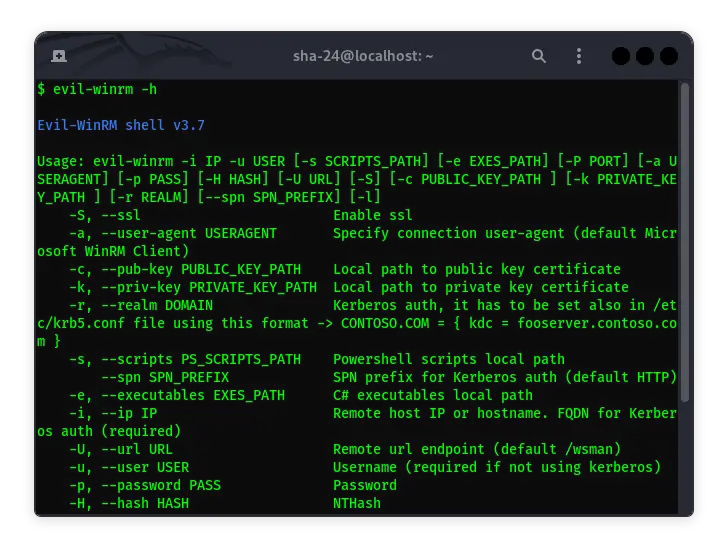

Penyerang dapat mengeksploitasi CVE-2024-55556 dengan cara berikut:

- Mengirimkan permintaan HTTP berbahaya dengan payload khusus yang memicu eksekusi kode.

- Menjalankan script berbahaya pada server target melalui endpoint yang rentan.

- Melakukan privilege escalation untuk mendapatkan akses root atau admin di sistem target.

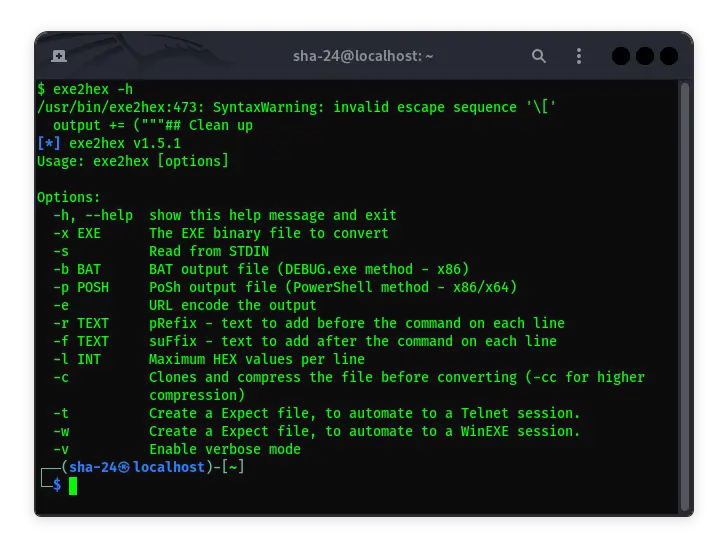

3. Contoh Kode Eksploitasi (PoC)

Berikut adalah contoh kode eksploitasi sederhana untuk CVE-2024-55556:

import requests

url = "http://target-vulnerable-site.com/vuln-endpoint"

payload = "malicious_code_here"

response = requests.post(url, data=payload)

print(response.text)

Kode di atas menunjukkan bagaimana penyerang dapat menyisipkan payload berbahaya untuk mendapatkan akses ke sistem target.

Dampak CVE-2024-55556

1. Dampak pada Keamanan

- Pencurian Data – Penyerang dapat mencuri data sensitif seperti kredensial pengguna, informasi pribadi, dan data transaksi.

- Pengambilalihan Sistem – Dengan melakukan privilege escalation, penyerang dapat mengendalikan sistem secara penuh.

- Serangan Lanjutan – Setelah mendapatkan akses, penyerang dapat memasang backdoor atau melakukan serangan berkelanjutan.

2. Dampak pada Bisnis

- Kehilangan Kepercayaan Pengguna – Jika data pelanggan bocor, kepercayaan terhadap perusahaan dapat menurun drastis.

- Sanksi Regulasi – Jika perusahaan melanggar kebijakan privasi data, sanksi finansial dan hukum dapat dikenakan.

- Downtime Operasional – Serangan dapat menyebabkan sistem down, mengganggu aktivitas bisnis.

Cara Mitigasi CVE-2024-55556

1. Melakukan Pembaruan (Patch)

Vendor telah merilis pembaruan keamanan pada [tanggal rilis patch]. Segera lakukan update ke versi terbaru:

sudo apt update

sudo apt upgrade

2. Meningkatkan Keamanan Input dan Validasi Data

- Pastikan semua input dari pengguna divalidasi dengan benar.

- Gunakan metode sanitasi input untuk mencegah serangan injection.

3. Mengaktifkan Firewall dan WAF

- Gunakan firewall untuk memblokir lalu lintas berbahaya.

- Konfigurasikan Web Application Firewall (WAF) untuk memantau lalu lintas dan memblokir payload berbahaya.

4. Mengaktifkan Logging dan Monitoring

- Aktifkan logging untuk mendeteksi aktivitas mencurigakan.

- Gunakan sistem SIEM (Security Information and Event Management) untuk memantau log secara real-time.

Studi Kasus

Kasus serupa dengan CVE-2024-55556 pernah terjadi pada [nama perangkat lunak] di tahun [tahun]. Dalam kasus ini, [deskripsi singkat kasus dan dampaknya].

Kesimpulan

CVE-2024-55556 merupakan kerentanan kritis yang berdampak besar pada keamanan sistem dan bisnis. Dengan memahami detail teknis dan cara eksploitasi kerentanan ini, Anda dapat mengambil langkah-langkah mitigasi yang tepat untuk melindungi sistem Anda dari ancaman. Segera lakukan pembaruan dan terapkan konfigurasi keamanan tambahan untuk mencegah eksploitasi lebih lanjut.