Di publish pada 24 May 2025

Ettercap di Kali Linux: Panduan Lengkap

Ettercap adalah alat yang sangat populer di komunitas keamanan siber untuk melakukan serangan man-in-the-middle (MITM). Dikembangkan untuk mendukung berbagai jenis serangan jaringan, Ettercap memungkinkan pengguna untuk menganalisis lalu lintas jaringan, menyuntikkan paket, dan memanipulasi data yang ditransfer antara host. Dalam artikel ini, kita akan membahas secara mendalam bagaimana menggunakan Ettercap di Kali Linux , distribusi Linux yang dirancang khusus untuk pengujian penetrasi dan forensik digital.

Apa Itu Ettercap?

Ettercap, singkatan dari “Ethernet Capture”, adalah alat open-source yang dirancang untuk mendeteksi, menganalisis, dan melakukan serangan MITM di jaringan lokal. Alat ini mendukung berbagai protokol dan menyediakan berbagai fitur, termasuk:

- Sniffing pada koneksi langsung.

- Penyaringan konten dalam paket data.

- Menyuntikkan data ke koneksi aktif.

- Serangan ARP poisoning untuk membajak komunikasi antara dua host.

Ettercap dapat bekerja pada jaringan switched maupun hubbed, dan mendukung berbagai platform termasuk Linux dan Windows . Namun, Kali Linux adalah salah satu platform paling umum untuk menggunakan Ettercap karena beragam alat pendukung lainnya yang tersedia dalam distribusi ini.

Instalasi Ettercap di Kali Linux

Kali Linux biasanya sudah dilengkapi dengan Ettercap yang terinstal secara default. Namun, jika Anda ingin memastikan atau melakukan instalasi manual, Anda dapat mengikuti langkah-langkah berikut:

- Buka terminal di Kali Linux.

- Jalankan perintah berikut untuk memperbarui daftar paket:

sudo apt update

- Instal Ettercap dengan perintah:

sudo apt install ettercap-common ettercap-graphical

Perintah ini akan menginstal versi CLI (Command Line Interface) dan GUI (Graphical User Interface) dari Ettercap.

Memulai Ettercap

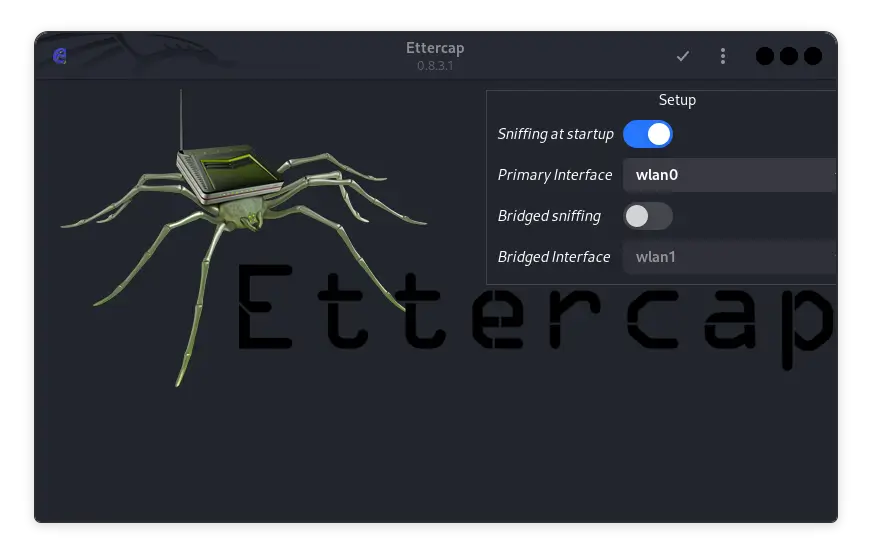

Setelah instalasi selesai, Anda bisa menjalankan Ettercap dalam mode CLI atau GUI. Untuk membuka Ettercap GUI, jalankan perintah berikut di terminal:

sudo ettercap -G

Ettercap GUI akan terbuka, dan Anda dapat mulai menggunakan antarmuka grafis untuk mengkonfigurasi serangan MITM atau sniffing.

Menjalankan Ettercap dalam Mode CLI

Jika Anda lebih nyaman menggunakan terminal, Anda dapat menjalankan Ettercap dalam mode CLI dengan perintah berikut:

sudo ettercap -T -i <interface>

Gantilah <interface> dengan antarmuka jaringan yang ingin Anda gunakan, seperti eth0 atau wlan0.

Konfigurasi Dasar Ettercap

Sebelum Anda mulai melakukan serangan, penting untuk memahami bagaimana mengkonfigurasi Ettercap dengan benar. Berikut adalah beberapa langkah dasar untuk konfigurasi:

- Optimalkan Energi Rumah dengan IoT di Tahun 2025

- Panduan Lengkap Mengenal Ruby on Rails: Framework Andal untuk Pengembangan Web

- Sistem Keamanan Apa yang Digunakan oleh Epic Games untuk Melindungi Data dan Pengguna?

- Email Phishing: Contoh Nyata dan Cara Menghindarinya

- Cara Ampuh Mendapatkan Handshake WiFi dengan Aircrack-ng

1. Memilih Antarmuka Jaringan

Setelah menjalankan Ettercap, langkah pertama adalah memilih antarmuka jaringan yang akan digunakan untuk serangan. Anda dapat memilih antarmuka ini dari menu “Sniff > Unified Sniffing” dalam GUI atau menggunakan flag -i dalam CLI.

2. Memindai Host di Jaringan

Langkah berikutnya adalah memindai jaringan untuk menemukan host yang aktif. Anda dapat melakukan ini dengan memilih “Hosts > Scan for hosts” di GUI atau menggunakan perintah berikut dalam CLI:

sudo ettercap -Tq -i <interface> -P arp:remote // //

Setelah pemindaian selesai, Anda dapat melihat daftar host dengan memilih “Hosts > Host List” dalam GUI.

3. Memilih Target

Setelah menemukan host yang aktif, langkah berikutnya adalah memilih target untuk serangan MITM. Anda bisa menambahkan host ke daftar target dengan memilihnya dari daftar host yang telah ditemukan.

4. Melakukan Serangan ARP Poisoning

ARP Poisoning adalah salah satu metode utama yang digunakan oleh Ettercap untuk membajak komunikasi antara dua host. Anda dapat memulai serangan ini dengan memilih “Mitm > ARP poisoning” dalam GUI dan mencentang opsi “Sniff remote connections”.

Dalam mode CLI, Anda dapat menjalankan perintah berikut untuk memulai serangan ARP poisoning:

sudo ettercap -T -M arp:remote /<target1>/ /<target2>/

Gantilah <target1> dan <target2> dengan alamat IP dari target yang ingin Anda serang.

Fitur Lanjutan Ettercap

Ettercap tidak hanya terbatas pada serangan dasar MITM. Ada banyak fitur lanjutan yang dapat digunakan untuk meningkatkan efektivitas dan cakupan serangan. Berikut adalah beberapa fitur lanjutan yang dapat Anda gunakan:

1. Plugin Ettercap

Ettercap dilengkapi dengan berbagai plugin yang dapat digunakan untuk berbagai tujuan. Beberapa plugin populer termasuk:

dns_spoof: Untuk memalsukan respon DNS dan mengarahkan target ke situs palsu.sslstrip: Untuk menurunkan koneksi HTTPS menjadi HTTP sehingga data bisa ditangkap dalam bentuk plaintext.

Untuk mengaktifkan plugin, Anda dapat memilih “Plugins > Manage Plugins” dalam GUI atau menggunakan flag -P dalam CLI.

2. Filter Ettercap

Ettercap memungkinkan pengguna untuk membuat filter khusus yang dapat menyaring dan memodifikasi konten paket data. Anda bisa menulis filter dalam bahasa khusus Ettercap, dan kemudian mengkompilasinya untuk digunakan dalam serangan.

Contoh filter sederhana untuk mengubah semua instansi dari “Google” menjadi “DuckDuckGo” dalam paket data:

if (search(DATA.data, "Google")) {

replace("Google", "DuckDuckGo");

msg("Mengganti Google dengan DuckDuckGo");

}

Simpan filter ini dalam file, kompilasi dengan perintah etterfilter, dan kemudian gunakan filter tersebut selama serangan.

3. SSL Dissection

Ettercap juga dapat digunakan untuk menyusupkan koneksi SSL/TLS. Meskipun koneksi ini terenkripsi, Ettercap bisa menggunakannya untuk melakukan SSL dissection, memungkinkan pengguna untuk melihat data yang seharusnya aman.

Untuk melakukan ini, Anda perlu mengkonfigurasi Ettercap dengan sertifikat SSL buatan sendiri, dan kemudian menggunakannya untuk menggantikan sertifikat asli dalam koneksi target.

Kesimpulan

Ettercap adalah alat yang sangat kuat dalam toolkit pengujian penetrasi, khususnya dalam melakukan serangan MITM. Dengan antarmuka yang fleksibel, baik CLI maupun GUI, serta dukungan untuk berbagai jenis serangan dan plugin, Ettercap menawarkan banyak fitur bagi para profesional keamanan siber. Menguasai alat ini di Kali Linux dapat memberikan keunggulan signifikan dalam mengidentifikasi dan mengeksploitasi kerentanan jaringan.

Namun, seperti semua alat pengujian penetrasi, penggunaan Ettercap harus dilakukan secara etis dan legal, dengan izin dari pemilik jaringan yang diuji. Sebagai alat yang kuat, Ettercap memiliki potensi untuk digunakan secara jahat, tetapi juga menjadi aset berharga dalam melindungi jaringan dari ancaman keamanan.

Itu saja artikel dari Admin, semoga bermanfaat… Terima kasih sudah mampir…