Di publish pada 24 May 2025

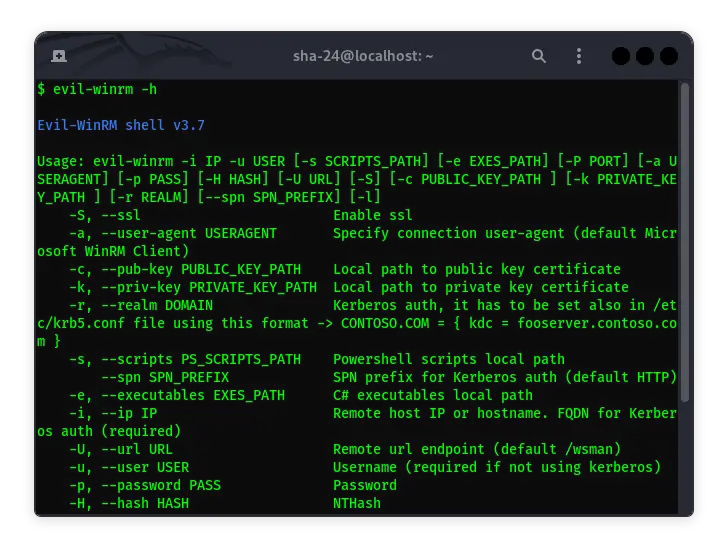

Panduan Lengkap Evil-WinRM di Kali Linux

Evil-WinRM adalah shell WinRM (Windows Remote Management) yang dirancang khusus untuk keperluan hacking dan pentesting. WinRM sendiri merupakan implementasi protokol WS-Management oleh Microsoft , yang memungkinkan interaksi antara perangkat keras dan sistem operasi dari berbagai vendor melalui protokol berbasis SOAP. Fitur ini mempermudah administrator sistem dalam mengelola server Windows. Evil-WinRM memanfaatkan fitur ini untuk menyediakan antarmuka yang mudah digunakan dalam kegiatan pentesting, terutama pada fase pasca-eksploitasi.

Fitur Utama Evil-WinRM

Evil-WinRM menawarkan berbagai fitur yang mempermudah proses pentesting, antara lain:

- Kompatibilitas dengan sistem operasi Linux dan Windows : Memungkinkan penggunaan Evil-WinRM pada berbagai platform.

- Memuat skrip PowerShell ke dalam memori: Menjalankan skrip tanpa meninggalkan jejak pada disk.

- Memuat file DLL dan assembly C# ke dalam memori: Membantu menghindari deteksi oleh beberapa perangkat lunak antivirus.

- Dukungan Pass-the-Hash: Memungkinkan autentikasi menggunakan hash NTLM tanpa memerlukan kata sandi asli.

- Dukungan autentikasi Kerberos: Memungkinkan autentikasi yang lebih aman dalam lingkungan domain.

- Dukungan SSL dan sertifikat: Menyediakan koneksi terenkripsi untuk meningkatkan keamanan komunikasi.

- Fitur unggah dan unduh file dengan progress bar: Mempermudah transfer file antara mesin lokal dan remote.

- Riwayat perintah dan pelengkapan perintah WinRM: Meningkatkan efisiensi dengan menyimpan riwayat perintah dan menyediakan pelengkapan otomatis.

- Dukungan Docker: Memungkinkan penggunaan Evil-WinRM dalam container Docker untuk isolasi dan portabilitas yang lebih baik.

Instalasi Evil-WinRM di Kali Linux

Evil-WinRM dapat diinstal di Kali Linux melalui beberapa metode:

Metode 1: Menggunakan Paket Resmi Kali Linux

Kali Linux menyediakan paket Evil-WinRM yang dapat diinstal langsung menggunakan apt:

sudo apt update

sudo apt install evil-winrm

Setelah instalasi, Anda dapat menjalankan Evil-WinRM dengan perintah evil-winrm.

Metode 2: Menginstal melalui Ruby Gem

Jika Anda ingin menginstal versi terbaru atau tidak menggunakan Kali Linux, Anda dapat menginstal Evil-WinRM melalui Ruby Gem:

- Pastikan Ruby terinstal: Evil-WinRM memerlukan Ruby versi 2.3 atau lebih tinggi.

- Instal Evil-WinRM:

gem install evil-winrm

- Jalankan Evil-WinRM:

evil-winrm

- ZoomEye Module: Panduan Lengkap, Fungsi, dan Cara Menggunakannya

- Whisper Leak Toolkit Mengekspos Kebocoran Prompt Pengguna ke Agen AI Populer dalam Lalu Lintas Terenkripsi

- Apa Itu CVE (Common Vulnerabilities and Exposures)?

- Mengenal xmlrpc.php dan Eksploitasi Keamanannya

- Cara Mengatasi Keyboard Tidak Bisa Diketik atau Error

Metode 3: Menggunakan Docker

Evil-WinRM juga tersedia sebagai image Docker, memungkinkan Anda untuk menjalankannya dalam container:

- Tarik image Docker:

docker pull oscarakaelvis/evil-winrm

- Jalankan container:

docker run --rm -ti --name evil-winrm oscarakaelvis/evil-winrm

Penggunaan Evil-WinRM

Setelah terinstal, Anda dapat menggunakan Evil-WinRM untuk mengakses shell pada mesin Windows yang memiliki WinRM diaktifkan. Pastikan Anda memiliki kredensial yang valid dan izin yang sesuai.

Contoh Penggunaan Dasar

Untuk menghubungkan ke host Windows dengan alamat IP 192.168.1.100, menggunakan username Administrator dan password MySuperSecr3tPass123!, jalankan perintah berikut:

evil-winrm -i 192.168.1.100 -u Administrator -p 'MySuperSecr3tPass123!'

Setelah terhubung, Anda akan mendapatkan prompt PowerShell interaktif yang memungkinkan Anda menjalankan perintah pada mesin target.

Opsi Tambahan

Evil-WinRM menyediakan berbagai opsi untuk menyesuaikan koneksi Anda:

- Menggunakan SSL: Untuk mengaktifkan koneksi terenkripsi, tambahkan opsi

-Satau--ssl. Pastikan port yang sesuai (biasanya 5986) terbuka pada mesin target.

evil-winrm -i 192.168.1.100 -u Administrator -p 'MySuperSecr3tPass123!' -S

- Mengunggah dan Mengunduh File: Anda dapat mengunggah file dari mesin lokal ke mesin remote menggunakan perintah

uploaddan mengunduh file dari mesin remote ke mesin lokal menggunakan perintahdownload.

upload /path/ke/file/lokal.txt C:\path\ke\file\remote.txt

download C:\path\ke\file\remote.txt /path/ke/file/lokal.txt

- Memuat Skrip PowerShell: Untuk memuat dan menjalankan skrip PowerShell dari direktori lokal, gunakan opsi

-satau--scriptssaat memulai Evil-WinRM.

evil-winrm -i 192.168.1.100 -u Administrator -p 'MySuperSecr3tPass123!' -s '/path/ke/skrip/'

Setelah terhubung, Anda dapat menjalankan skrip dengan perintah:

.\nama_skrip.ps1

Itu saja artikel dari Admin, semoga bermanfaat… Terima kasih sudah mampir…