Di publish pada 24 May 2025

Sinkclose Vulnerability: Definisi, Penyebab, Dampak, dan Cara Mengatasinya

Sinkclose vulnerability merupakan salah satu celah keamanan yang bisa dimanfaatkan oleh penyerang untuk mengambil alih kendali sistem, mencuri data, atau menyebabkan kerusakan pada aplikasi. Meskipun tidak seterkenal kerentanan seperti buffer overflow atau SQL injection, sinkclose vulnerability memiliki dampak yang signifikan jika tidak ditangani dengan tepat.

Dalam artikel ini, kita akan membahas secara detail tentang apa itu sinkclose vulnerability, bagaimana cara kerjanya, faktor penyebabnya, dampaknya pada sistem, dan langkah-langkah yang bisa diambil untuk mencegah atau memperbaiki kerentanan ini. Artikel ini juga akan mencakup contoh nyata dari eksploitasi sinkclose vulnerability serta studi kasus untuk memberikan pemahaman yang lebih dalam mengenai topik ini.

Apa Itu Sinkclose Vulnerability?

Sinkclose vulnerability adalah jenis kerentanan keamanan yang terjadi akibat kegagalan dalam menutup atau melepaskan resource setelah digunakan, terutama dalam pengelolaan file descriptor atau socket. Dalam sistem operasi berbasis Unix atau Linux, file descriptor adalah abstraksi yang digunakan untuk mengakses file, socket, atau resource lainnya.

Ketika sebuah file atau socket dibuka, sistem operasi akan memberikan file descriptor kepada proses yang membukanya. Jika proses tersebut gagal menutup file descriptor setelah selesai menggunakannya, hal ini bisa menyebabkan resource leak (kebocoran sumber daya) atau kondisi race yang dapat dieksploitasi oleh penyerang untuk:

- Mencuri data sensitif

- Menyebabkan denial of service (DoS)

- Menyisipkan kode berbahaya ke dalam proses

Penyebab Terjadinya Sinkclose Vulnerability

Sinkclose vulnerability umumnya terjadi karena kesalahan dalam pengelolaan resource oleh pengembang aplikasi atau sistem. Beberapa faktor utama yang menyebabkan kerentanan ini adalah:

1. Pengelolaan Resource yang Tidak Tepat

Ketika pengembang membuka file atau socket tetapi gagal menutupnya setelah digunakan, file descriptor akan tetap aktif di memori. Hal ini menyebabkan:

- Resource leak (kebocoran sumber daya)

- Proses menjadi lambat karena resource yang terus menumpuk

- Potensi eksploitasi oleh penyerang untuk menjalankan serangan DoS

2. Race Condition

Race condition terjadi ketika dua atau lebih proses mengakses resource secara bersamaan tanpa sinkronisasi yang tepat. Jika satu proses menutup file descriptor, tetapi proses lain mencoba mengaksesnya di saat yang bersamaan, ini bisa menyebabkan:

- Data corruption

- Akses tidak sah ke resource

- Crash pada sistem atau aplikasi

3. Masalah dalam Penggunaan Library

Library pihak ketiga yang tidak dikelola dengan baik juga dapat menyebabkan sinkclose vulnerability. Misalnya, sebuah library mungkin membuka koneksi ke basis data atau socket tetapi gagal menutupnya setelah operasi selesai.

4. Pengecualian yang Tidak Ditangani (Unhandled Exception)

Jika aplikasi mengalami exception (misalnya error runtime) sebelum file descriptor ditutup, resource akan tetap terbuka dan menyebabkan kebocoran resource.

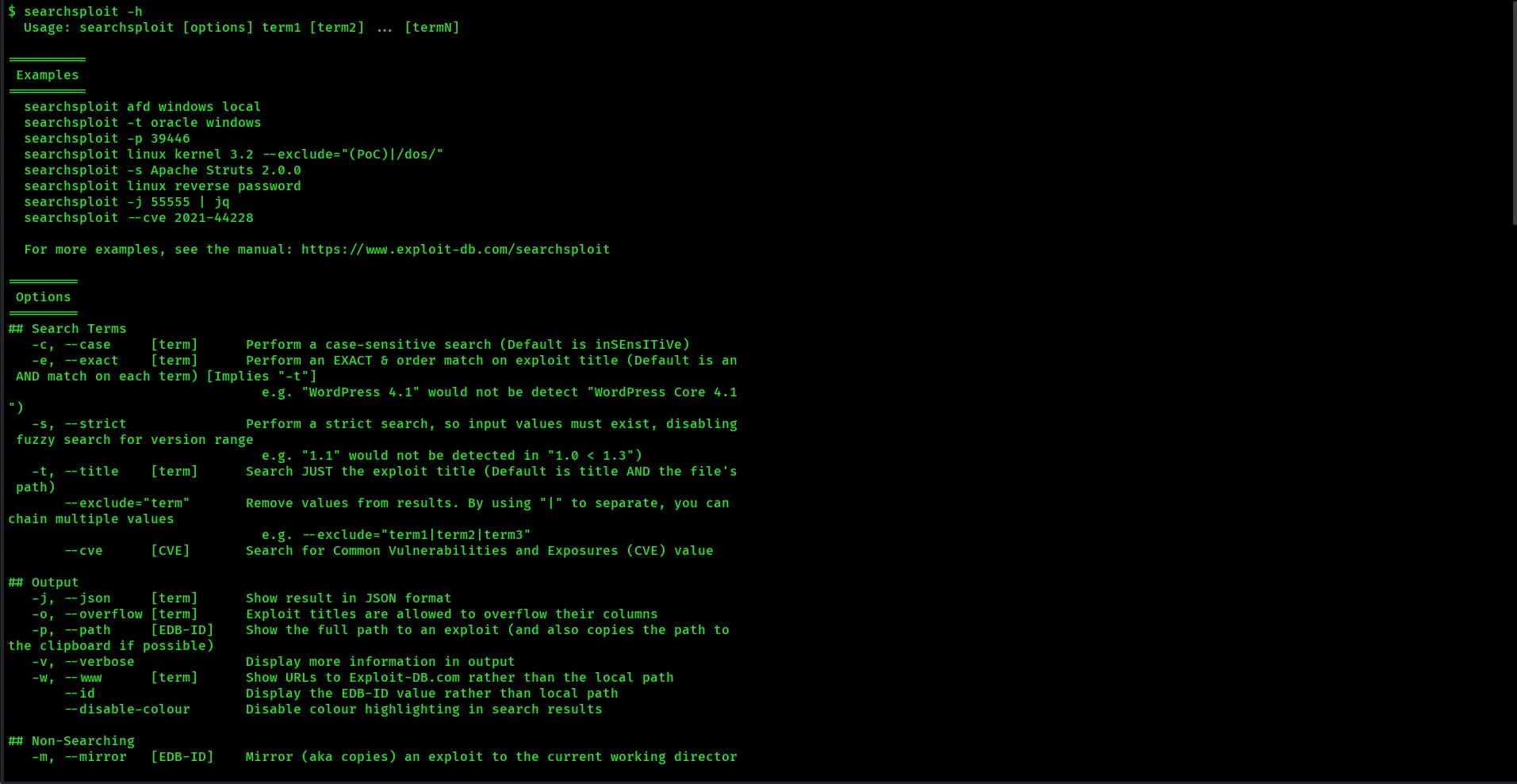

Bagaimana Cara Kerja Sinkclose Vulnerability?

Untuk memahami bagaimana sinkclose vulnerability dapat dieksploitasi, mari kita lihat ilustrasi berikut:

- Pembukaan File Descriptor

int fd = open("/etc/passwd", O_RDONLY);

if (fd == -1) {

perror("open");

exit(EXIT_FAILURE);

}

Kode di atas membuka file /etc/passwd untuk dibaca. Jika file berhasil dibuka, sistem akan mengembalikan file descriptor (fd) yang menunjukkan lokasi memori dari file tersebut.

- Kegagalan Menutup File Descriptor

// Lupa menutup file descriptor

// close(fd);

Jika pengembang lupa menutup file descriptor, maka file descriptor akan tetap terbuka di memori sistem. Ini bisa menyebabkan kebocoran sumber daya dan membuka celah keamanan.

- Eksploitasi oleh Penyerang

Seorang penyerang bisa memanfaatkan file descriptor yang tidak tertutup untuk melakukan:

- Privilege Escalation: Menjalankan perintah dengan hak akses lebih tinggi

- Data Leak: Mengakses data yang tersimpan dalam memori

- Denial of Service (DoS): Menguras resource hingga aplikasi atau sistem menjadi tidak responsif

Dampak Sinkclose Vulnerability

Sinkclose vulnerability bisa menimbulkan dampak serius pada keamanan dan kinerja sistem. Beberapa dampak yang umum terjadi antara lain:

1. Kebocoran Data (Data Leak)

Jika file descriptor yang menunjuk ke file sensitif tetap terbuka, penyerang dapat membaca isi file tersebut dan mencuri data rahasia seperti:

- Kredensial pengguna

- Token API

- Konfigurasi sistem

2. Denial of Service (DoS)

Ketika file descriptor tidak ditutup dengan benar, sistem akan terus membuka file baru hingga kehabisan file descriptor yang tersedia. Hal ini dapat menyebabkan:

- Sistem crash

- Proses menjadi lambat atau tidak merespons

3. Privilege Escalation

Penyerang bisa memanfaatkan file descriptor yang terbuka untuk menjalankan perintah dengan hak akses yang lebih tinggi. Jika proses berjalan dengan hak akses root, penyerang dapat mengambil alih sistem sepenuhnya.

4. Resource Exhaustion

Jika aplikasi membuka terlalu banyak file descriptor tanpa menutupnya, sumber daya sistem akan habis dan menyebabkan kegagalan pada proses lain yang mencoba mengakses file atau socket.

Studi Kasus Eksploitasi Sinkclose Vulnerability

CVE-2022-XXXX: Sinkclose Vulnerability pada Apache HTTP Server

Pada tahun 2022, ditemukan kerentanan sinkclose pada Apache HTTP Server di mana file descriptor yang terbuka tidak tertutup dengan benar setelah menangani koneksi klien. Hal ini memungkinkan penyerang untuk:

- Melakukan DoS dengan membuka banyak koneksi tanpa menutupnya

- Membaca informasi sensitif dari file konfigurasi

- Menyisipkan perintah berbahaya ke dalam proses Apache

Cara Mengatasi Sinkclose Vulnerability

Untuk mencegah atau memperbaiki sinkclose vulnerability, pengembang dapat melakukan langkah-langkah berikut:

1. Selalu Tutup File Descriptor Setelah Digunakan

Pastikan file descriptor selalu ditutup dengan benar setelah digunakan.

int fd = open("/etc/passwd", O_RDONLY);

if (fd == -1) {

perror("open");

exit(EXIT_FAILURE);

}

close(fd);

2. Gunakan ’try-finally’ atau ‘defer’ untuk Menjamin Penutupan Resource

Dalam bahasa pemrograman modern seperti Python atau Go, gunakan blok finally atau defer untuk menjamin penutupan resource.

try:

file = open("/etc/passwd", "r")

data = file.read()

finally:

file.close()

3. Batasi Jumlah File Descriptor yang Terbuka

Konfigurasi sistem untuk membatasi jumlah maksimum file descriptor yang dapat dibuka oleh satu proses.

ulimit -n 1024

4. Gunakan Library yang Terpercaya dan Terupdate

Pastikan semua library dan framework yang digunakan dalam aplikasi berasal dari sumber terpercaya dan sudah diperbarui ke versi terbaru.

Kesimpulan

Sinkclose vulnerability adalah jenis kerentanan keamanan yang sering diabaikan tetapi memiliki dampak yang signifikan jika tidak ditangani dengan baik. Kegagalan dalam menutup file descriptor setelah digunakan bisa menyebabkan kebocoran data, denial of service, dan privilege escalation. Dengan memahami penyebab, cara kerja, dan metode pencegahan yang efektif, pengembang dapat meminimalkan risiko eksploitasi dan menjaga keamanan aplikasi serta sistem.

Dengan mengelola resource dengan benar dan menerapkan prinsip keamanan dalam pengembangan aplikasi, sinkclose vulnerability dapat dicegah secara efektif.