Di publish pada 26 Jul 2025

Mengenal dan Mencegah Eksploitasi dalam Laravel

Laravel adalah salah satu framework PHP yang paling populer di dunia, terutama di kalangan developer web karena kemudahan penggunaannya, performa yang baik, dan keamanan yang disediakan. Laravel terus diperbarui untuk menambahkan fitur keamanan terbaru, namun tidak ada sistem yang sepenuhnya bebas dari celah keamanan. Dalam artikel ini, kita akan membahas berbagai jenis eksploitasi yang bisa terjadi di Laravel, cara mengenali, dan langkah pencegahannya.

1. Jenis Eksploitasi di Laravel

Eksploitasi atau exploit adalah tindakan memanfaatkan kerentanan dalam aplikasi atau sistem untuk mendapatkan akses yang tidak sah atau merusak sistem. Di Laravel, beberapa jenis eksploitasi yang umum terjadi di antaranya:

- SQL Injection: SQL Injection adalah teknik eksploitasi di mana penyerang mencoba untuk menyisipkan kode SQL melalui input pengguna, sehingga bisa mengakses atau memodifikasi data yang tidak diizinkan.

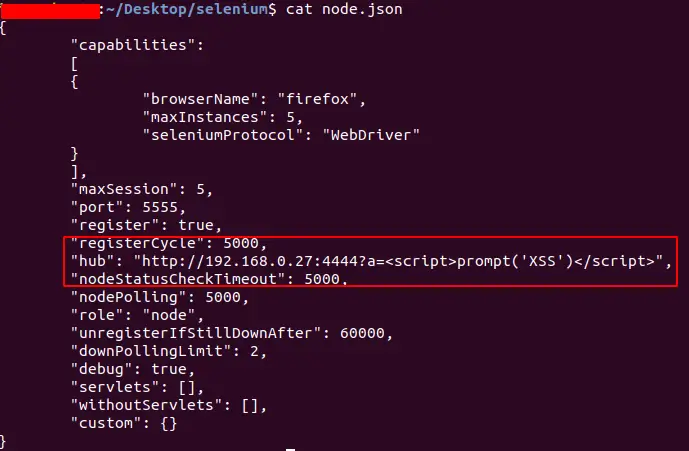

- Cross-Site Scripting (XSS): XSS adalah bentuk serangan di mana penyerang menyisipkan skrip berbahaya ke dalam situs web yang kemudian akan dieksekusi pada browser pengguna.

- Cross-Site Request Forgery (CSRF): CSRF adalah serangan di mana penyerang mengecoh pengguna untuk melakukan tindakan tertentu di situs web tanpa sepengetahuan pengguna.

- Remote Code Execution (RCE): RCE memungkinkan penyerang mengeksekusi kode di server korban, yang bisa menyebabkan kerusakan serius.

2. Cara Kerja SQL Injection dan Pencegahannya di Laravel

SQL Injection terjadi ketika input dari pengguna dimasukkan ke dalam query SQL tanpa melalui proses sanitasi. Misalnya, jika aplikasi Anda menerima input dari pengguna dan menggunakannya dalam query SQL tanpa validasi yang benar, penyerang dapat menyisipkan perintah SQL mereka sendiri.

Pencegahan:

- Menggunakan Query Builder atau Eloquent ORM: Laravel secara default menggunakan Query Builder dan Eloquent ORM yang secara otomatis melakukan sanitasi pada input pengguna. Dengan menggunakan fitur ini, risiko SQL Injection dapat diminimalisir.

// Contoh penggunaan Eloquent ORM

$user = User::where('email', $email)->first();

- Validasi Input: Pastikan semua input dari pengguna divalidasi sebelum digunakan dalam query SQL atau operasi lainnya.

- Gunakan Bind Parameter: Jika Anda menggunakan raw query, pastikan untuk menggunakan bind parameter sehingga input dari pengguna tidak langsung dimasukkan ke dalam query SQL.

DB::select('SELECT FROM users WHERE email = ?', [$email]);

3. Mengatasi Cross-Site Scripting (XSS) di Laravel

XSS terjadi ketika penyerang menyisipkan skrip berbahaya ke dalam situs web yang kemudian dieksekusi di browser pengguna. Laravel menyediakan beberapa cara untuk melindungi aplikasi dari serangan ini.

Pencegahan:

- Escape Output: Laravel menggunakan Blade sebagai templating engine, yang secara default menghindari konten yang berpotensi berbahaya menggunakan metode

{{ }}. Pastikan untuk selalu menggunakan sintaks ini agar konten dari pengguna tidak langsung dieksekusi sebagai kode HTML.

<div>{{ $user->name }}</div>

- Gunakan

{!! !!}dengan Hati-hati: Sintaks{!! !!}memungkinkan output yang tidak ter-escape. Hanya gunakan ini jika Anda benar-benar yakin bahwa konten tersebut aman. - Sanitasi Data: Jika aplikasi Anda memungkinkan input HTML dari pengguna, pertimbangkan untuk menggunakan library seperti

HTMLPurifieruntuk membersihkan data dari elemen berbahaya.

- Baterai Li-Ion: Material Penyusun dan Proses Produksi

- Cara Menggunakan Tools Amass Kali Linux

- Cloud Storage Populer: Pilihan Terbaik untuk Kebutuhan Penyimpanan Anda

- Google Maps Tambahkan Fitur untuk Bisnis Melaporkan Permintaan Tebusan Melalui Ulasan

- Cara Merawat Baterai Laptop agar Tahan Lama: Rekomendasi Persentase Pengisian yang Tepat

4. Mencegah Cross-Site Request Forgery (CSRF)

CSRF adalah serangan di mana penyerang mengelabui pengguna untuk melakukan tindakan yang tidak diinginkan di situs web. Laravel menyediakan perlindungan CSRF bawaan yang dapat mencegah serangan ini.

Pencegahan:

- Gunakan Middleware CSRF: Laravel secara default sudah menyertakan middleware CSRF, yang akan memvalidasi setiap permintaan POST, PUT, DELETE, atau PATCH untuk memastikan bahwa permintaan tersebut sah. Pastikan untuk tidak menonaktifkan middleware ini.

Route::post('/post', function () {

// Logic untuk menangani post request

})->middleware('csrf');

- Gunakan CSRF Token di Form: Saat membuat form, gunakan token CSRF yang di-generate oleh Laravel untuk memastikan bahwa form hanya dapat di-submit oleh pengguna yang sah.

<form method="POST" action="/post">

@csrf

<input type="text" name="title">

<button type="submit">Submit</button>

</form>

5. Mengatasi Remote Code Execution (RCE)

RCE adalah jenis serangan di mana penyerang dapat mengeksekusi kode di server. Ini biasanya terjadi karena adanya celah dalam sistem atau penggunaan fungsi berbahaya yang dapat mengeksekusi perintah sistem.

Pencegahan:

- Hindari Penggunaan Fungsi

eval(): Jangan pernah menggunakan fungsieval()atau fungsi serupa yang memungkinkan eksekusi kode di runtime. - Batasi Akses dan Izin File: Pastikan bahwa aplikasi Anda tidak memberikan izin yang berlebihan pada file dan direktori. Gunakan izin file yang ketat untuk membatasi akses penyerang.

- Gunakan Validasi Input yang Kuat: Jika aplikasi Anda menerima input dari pengguna, pastikan bahwa input tersebut divalidasi dengan benar dan tidak ada ruang untuk kode berbahaya yang disuntikkan.

6. Menggunakan Laravel Security Features untuk Meminimalisir Risiko

Laravel telah menyediakan berbagai fitur keamanan bawaan yang dapat digunakan untuk mencegah eksploitasi. Berikut beberapa fitur yang dapat dimanfaatkan:

- Encryption: Laravel mendukung enkripsi data untuk melindungi data sensitif yang disimpan di server.

$encrypted = encrypt('data rahasia');

$decrypted = decrypt($encrypted);

- Laravel Auth: Laravel menyediakan sistem otentikasi bawaan yang memungkinkan pengelolaan login dan izin dengan mudah. Ini membantu melindungi aplikasi dari akses yang tidak sah.

- Rate Limiting: Fitur rate limiting membantu mencegah serangan brute force dengan membatasi jumlah permintaan dari satu sumber IP.

Route::middleware(['auth', 'throttle:10,1'])->group(function () {

// routes yang memerlukan rate limiting

});

7. Melakukan Audit Keamanan Secara Berkala

Penting untuk secara rutin melakukan audit keamanan pada aplikasi Anda. Beberapa langkah yang bisa dilakukan antara lain:

- Gunakan Dependency Scanner: Pastikan semua paket yang Anda gunakan diperbarui ke versi terbaru. Laravel memiliki fitur

composer audityang bisa membantu mendeteksi kerentanan di paket. - Penetration Testing: Lakukan pengujian penetrasi pada aplikasi Anda untuk mencari potensi celah keamanan yang mungkin terlewatkan.

- Logging dan Monitoring: Pastikan Anda mengaktifkan log di Laravel untuk melacak aktivitas mencurigakan dan mengevaluasi log secara berkala.

Kesimpulan

Laravel adalah framework yang menawarkan berbagai fitur keamanan bawaan, namun masih membutuhkan perhatian dari developer untuk menjaga aplikasi tetap aman. Dengan mengenali berbagai jenis eksploitasi seperti SQL Injection, XSS, CSRF, dan RCE, serta memahami cara mencegahnya, kita dapat membangun aplikasi yang lebih aman dan andal. Kombinasi antara praktik coding yang baik, fitur keamanan Laravel, dan audit keamanan berkala adalah kunci untuk melindungi aplikasi dari potensi eksploitasi yang berbahaya.

Itu saja artikel dari Admin, semoga bermanfaat… Terima kasih sudah mampir…