Di publish pada 24 May 2025

Memahami Solara Exploit: Pengertian, Dampak, dan Langkah Pencegahan

Solara Exploit adalah istilah yang mencuat dalam dunia keamanan siber belakangan ini. Eksploitasi ini mengacu pada serangkaian celah keamanan yang diserang melalui kelemahan pada sistem atau perangkat lunak tertentu, yang memungkinkan penyerang mendapatkan akses tanpa izin ke sistem tersebut. Eksploitasi semacam ini sangat berbahaya karena bisa menyebabkan kerugian data, finansial, serta reputasi bagi individu atau organisasi yang menjadi targetnya. Artikel ini akan membahas lebih dalam mengenai apa itu Solara Exploit, bagaimana cara kerjanya, dampaknya, serta langkah pencegahan yang bisa dilakukan.

Apa Itu Solara Exploit?

Eksploitasi Solara sebenarnya merujuk pada teknik yang memanfaatkan celah keamanan pada sistem yang menggunakan teknologi cloud dan IoT (Internet of Things). Istilah ini mengacu pada berbagai serangan yang bisa dilancarkan dengan cara memanipulasi celah di dalam sistem cloud atau perangkat IoT yang sering kali memiliki lapisan keamanan yang kurang ketat. Teknologi ini, yang semakin populer di kalangan pengguna rumah tangga hingga perusahaan besar, membawa risiko tersendiri ketika tidak dikelola dengan benar atau tidak diperbarui secara berkala.

Biasanya, Solara Exploit menargetkan perangkat seperti kamera keamanan, smart speaker, serta perangkat rumah pintar lainnya yang terhubung ke internet. Dengan memanfaatkan celah keamanan, penyerang dapat mengakses informasi sensitif, mengontrol perangkat dari jarak jauh, atau bahkan menciptakan jaringan botnet untuk melakukan serangan lebih lanjut.

Bagaimana Solara Exploit Bekerja?

Solara Exploit biasanya bekerja melalui beberapa langkah umum berikut:

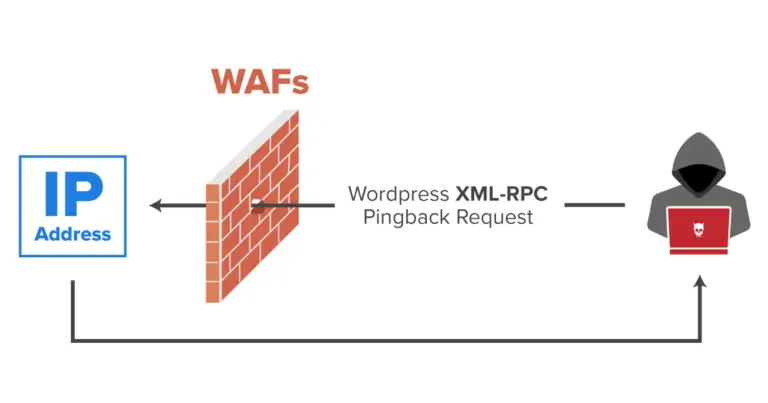

- Pemindaian Kelemahan (Scanning for Vulnerabilities): Penyerang pertama-tama akan melakukan pemindaian terhadap jaringan target untuk menemukan perangkat yang rentan atau tidak terlindungi dengan baik. Proses ini bisa dilakukan dengan menggunakan perangkat lunak khusus untuk mendeteksi perangkat yang terhubung ke internet dan memetakan celah keamanan yang ada pada perangkat tersebut.

- Pemanfaatan Celah (Exploiting the Vulnerability): Setelah perangkat yang rentan ditemukan, penyerang akan mulai mengeksploitasi celah tersebut. Ini bisa dilakukan dengan berbagai cara, mulai dari membobol autentikasi dasar hingga menjalankan kode berbahaya pada perangkat target.

- Pengambilalihan Akses (Taking Over Access): Jika eksploitasi berhasil, penyerang akan mendapatkan akses penuh ke perangkat atau sistem. Mereka kemudian dapat mencuri data, mengubah konfigurasi, atau bahkan mengontrol perangkat dari jarak jauh.

- Penggunaan Lebih Lanjut (Further Usage): Dalam banyak kasus, perangkat yang berhasil diretas akan dijadikan bagian dari jaringan botnet untuk melancarkan serangan skala besar, seperti Distributed Denial of Service (DDoS) pada target lain.

Dampak dari Solara Exploit

Eksploitasi ini bisa berdampak besar, baik bagi individu maupun organisasi. Berikut beberapa dampak yang mungkin terjadi:

- Pencurian Data Pribadi: Penyerang dapat mencuri data pribadi, termasuk informasi sensitif seperti email, kata sandi, atau data keuangan yang disimpan pada perangkat.

- Kerugian Finansial: Eksploitasi ini sering kali menargetkan organisasi besar yang menggunakan sistem IoT. Ketika sistem terganggu atau data dicuri, organisasi mungkin harus mengeluarkan biaya besar untuk pemulihan, serta kehilangan pendapatan akibat gangguan operasional.

- Perusakan Reputasi: Organisasi yang menjadi korban Solara Exploit sering kali menghadapi dampak reputasi yang besar. Pelanggan akan kehilangan kepercayaan pada perusahaan yang gagal melindungi data mereka, dan ini dapat berimbas pada penurunan loyalitas pelanggan.

- Potensi Penyalahgunaan untuk Serangan Lain: Setelah menguasai perangkat, penyerang sering kali menggunakan perangkat tersebut sebagai bagian dari jaringan botnet. Botnet ini bisa digunakan untuk melancarkan serangan yang lebih besar, seperti serangan DDoS terhadap target lain yang lebih besar.

- Email Spoofing: Pengertian, Cara Kerja, dan Cara Menghindarinya

- Metasploit adalah: Panduan Lengkap tentang Framework Penetrasi dan Keamanan Siber

- Apa Itu BleachBit di Kali Linux dan Bagaimana Cara Kerjanya?

- Mengapa WiFi Tersambung tapi Tidak Ada Internet: Penyebab dan Solusinya

- Saham Keamanan Siber: Peluang Investasi di Era Digital yang Terus Berkembang

Contoh Kasus Solara Exploit

Salah satu contoh nyata dari eksploitasi serupa adalah kasus serangan terhadap perangkat IoT yang terjadi pada beberapa perusahaan besar di tahun 2023. Peretas berhasil menemukan celah dalam sistem keamanan yang terhubung dengan perangkat IoT, sehingga mereka bisa mendapatkan akses langsung ke data internal perusahaan. Serangan ini terjadi karena perusahaan tidak memperbarui perangkat lunak mereka, sehingga memberikan kesempatan bagi peretas untuk mengeksploitasi kelemahan tersebut.

Contoh lainnya adalah serangan botnet yang menggunakan perangkat rumah pintar sebagai bagian dari jaringan botnet untuk melancarkan serangan DDoS. Pengguna perangkat pintar sering kali tidak menyadari bahwa perangkat mereka sudah dikendalikan oleh pihak ketiga dan digunakan untuk menyerang sistem lain.

Langkah-Langkah Pencegahan Solara Exploit

Mengatasi Solara Exploit memerlukan pendekatan keamanan yang komprehensif, mulai dari sisi perangkat keras hingga perangkat lunak. Berikut beberapa langkah pencegahan yang bisa dilakukan:

- Perbarui Perangkat Lunak Secara Berkala: Selalu perbarui perangkat lunak pada perangkat IoT maupun sistem lainnya. Pembaruan ini biasanya mencakup perbaikan keamanan yang dirilis oleh pengembang untuk menutup celah yang sudah ditemukan.

- Gunakan Kata Sandi yang Kuat: Pastikan setiap perangkat yang terhubung ke jaringan memiliki kata sandi yang kuat dan tidak mudah ditebak. Hindari menggunakan kata sandi bawaan pabrik, dan ganti secara berkala untuk keamanan yang lebih baik.

- Implementasikan Otentikasi Ganda (Two-Factor Authentication): Jika memungkinkan, aktifkan otentikasi ganda pada perangkat yang digunakan. Ini akan menambah lapisan keamanan ekstra, sehingga meskipun kata sandi diketahui oleh pihak ketiga, akses tetap tidak bisa dilakukan tanpa kode verifikasi tambahan.

- Batasi Akses Jarak Jauh: Beberapa perangkat IoT memungkinkan akses dari jarak jauh. Matikan fitur ini jika tidak benar-benar diperlukan, karena ini bisa menjadi celah yang rentan dieksploitasi.

- Segmentasi Jaringan: Pisahkan perangkat IoT dari jaringan utama. Dengan memisahkan perangkat-perangkat ini ke jaringan yang berbeda, Anda dapat meminimalisir risiko jika salah satu perangkat berhasil diretas.

- Pantau Aktivitas Jaringan Secara Berkala: Menggunakan perangkat lunak pemantauan jaringan dapat membantu Anda mendeteksi aktivitas mencurigakan yang mungkin menunjukkan adanya eksploitasi atau upaya peretasan.

- Sosialisasi Keamanan kepada Pengguna: Salah satu hal penting yang sering diabaikan adalah pendidikan kepada pengguna atau karyawan dalam perusahaan. Edukasi mengenai pentingnya keamanan perangkat dan praktik terbaik dalam menggunakan perangkat IoT sangat penting agar pengguna lebih waspada terhadap risiko eksploitasi.

Kesimpulan

Solara Exploit merupakan ancaman serius di era digital, terutama dengan semakin maraknya penggunaan teknologi cloud dan perangkat IoT. Dengan memanfaatkan celah keamanan, eksploitasi ini bisa berdampak besar, mulai dari kerugian finansial hingga rusaknya reputasi perusahaan. Oleh karena itu, sangat penting bagi individu maupun organisasi untuk selalu meningkatkan sistem keamanan, memperbarui perangkat lunak, dan memahami langkah-langkah pencegahan yang diperlukan.

Dalam menghadapi perkembangan ancaman siber, kesadaran dan proaktif dalam menjaga keamanan perangkat adalah langkah terbaik untuk mencegah terjadinya Solara Exploit. Semoga artikel ini bermanfaat bagi Anda dalam memahami dan mencegah risiko dari eksploitasi ini.